La piratería de un teléfono se puede realizar para varios propósitos:

- Recupere una contraseña olvidada del teléfono;

- Obtener acceso a cuentas de redes sociales y otros servicios que se utilizan en un móvil;

- Escuchas telefónicas, lectura de mensajes, acceso a registros de llamadas;

- Rastree el paradero actual de su hijo;

- Monitoreo de los movimientos del dueño de un teléfono móvil.

La complejidad de la piratería depende, en primer lugar, de qué teléfono necesita piratear: el suyo o el de otra persona. Hackear tu teléfono es más fácil, ya que tienes acceso al dispositivo. Lo más difícil es hackear el teléfono de otra persona , al que ni siquiera puedes obtener acceso temporal.

Hackear un teléfono protegido con contraseña si se olvida una contraseña o patrón

Esta es la opción más fácil. Ha establecido una contraseña o patrón para bloquear su teléfono y lo olvidó. En este caso, existe un método universal que es adecuado tanto para un teléfono inteligente Android como para iOS. Para restaurar el acceso, puede restablecer el móvil a la configuración de fábrica.

Puede encontrar instrucciones sobre cómo restablecer su teléfono Android a la configuración de fábrica en Internet para su modelo de teléfono inteligente.

Si tiene un iPhone, puede realizar un reinicio usando iCloud (si tenía activada la función “buscar mi iPhone”) o vía iTunes (para esto necesita una computadora con iTunes instalado y un cable USB para conectar el teléfono al computadora.

Esta es una forma universal que funciona en cualquier teléfono inteligente. Pero tiene un inconveniente significativo: cuando se restablece la configuración de fábrica, se perderá toda la información almacenada en el dispositivo móvil.

Si ha configurado copias de seguridad, puede restaurar los datos. Si la copia de seguridad no se configuró, los datos se perderán para siempre.

¿Es posible deshacerse de la contraseña de desbloqueo y guardar los datos que estaban en el móvil si no hay copia de seguridad?

Depende del modelo de teléfono. No hay otras opciones para el iPhone. Si tiene un teléfono Android, todo depende del teléfono específico y la versión de Android. Para encontrar una manera de evitar la contraseña de un modelo de teléfono específico, debe buscar las instrucciones apropiadas en Internet o consultar a un especialista.

Cómo hackear el teléfono de otra persona

Al hackear el teléfono de otra persona , nos referimos a obtener el control de todos los datos del teléfono, así como la capacidad de rastrear la ubicación y, en algunos casos, escuchar conversaciones telefónicas, mirar a través de la cámara del teléfono y escuchar a través del micrófono para todo eso sucede alrededor del teléfono.

Si tiene acceso al teléfono del objetivo de piratería y conoce la contraseña para acceder a él (o la contraseña no está configurada) y solo necesita leer algunos mensajes SMS o mensajes en el mensajero, entonces es más fácil simplemente toma el teléfono y lee toda la información necesaria.

Si necesita observar el objetivo de piratería durante un tiempo, puede instalar un spyware en el teléfono objetivo.

En primer lugar, debe elegir el spyware correcto. Debe saber qué tipo de teléfono tiene el propietario: para teléfonos que se ejecutan en Android, algunos programas espía, para iPhone, otros.

Además, no confíe en los programas que se distribuyen de forma gratuita. Escribir un espía requiere una inversión significativa de tiempo, así como calificaciones suficientes para el programador. ¿Crees que alguien malgastará su tiempo y energía para luego distribuir los resultados de su trabajo de forma gratuita? Improbable.

Pero, ¿por qué entonces ofrecen descargar un programa de spyware para un teléfono gratis ? Por supuesto, en beneficio del creador del programa. Tal programa puede incluso realizar las funciones declaradas de espionaje. Pero enviará los datos de la víctima no solo a usted, sino también al creador del programa. Además, el programa puede requerir que instale el programa de piratería de teléfonos celulares en su teléfono y robe información no solo de la víctima de la piratería, sino también de usted. Es poco probable que lo necesite.

Por lo tanto, para hackear un teléfono de forma remota y efectiva, es necesario comprar spyware. Tales programas no son baratos. Por lo general, unos pocos cientos de dólares.

Digamos que pagó por un programa de spyware. ¿Cuáles pueden ser las dificultades en su uso?

- La persona cuyo teléfono desea hackear debe tener un teléfono inteligente en Android o iPhone. Si tiene un dispositivo móvil de botón normal, no podrá instalar spyware.

- El spyware debe instalarse en el teléfono usted mismo o para que el propietario instale el programa en su teléfono con algún pretexto. Esta no es una tarea fácil. Y a veces imposible.

- El teléfono objetivo debe tener una conexión a Internet. Si el Internet de la víctima no está conectado, el programa no podrá enviarle datos.

- El propietario objetivo puede notar la presencia de spyware y eliminarlo, luego no recibirá los datos necesarios.

Por lo tanto, las desventajas del spyware incluyen el alto costo y la complejidad del uso. Además de la imposibilidad de usar en teléfonos simples con botones.

¿Qué otras opciones hay?

Todo depende de tus metas. Si necesitas:

- Averigüe dónde está llamando el dueño del teléfono y quién lo está llamando;

- Obtener detalles de mensajes SMS;

- Aprende sobre los movimientos humanos;

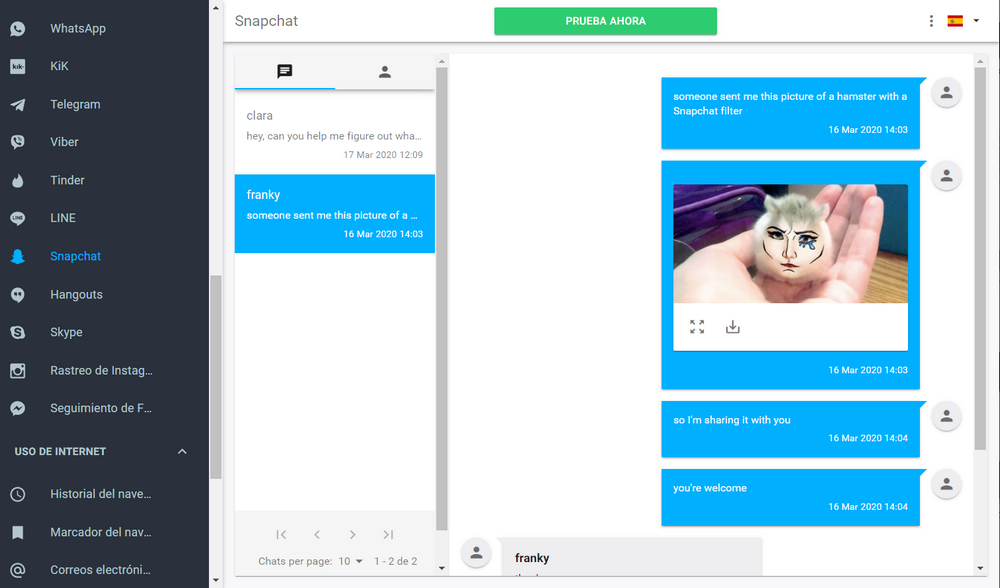

- Lea WhatsApp, Snapchat, Facebook y otras aplicaciones de mensajería;

- Vea lo que están haciendo en Internet;

- Llamadas, SMS, rastreo GPS y 25 funciones más;

- Hazlo de forma remota y 100% indetectable.

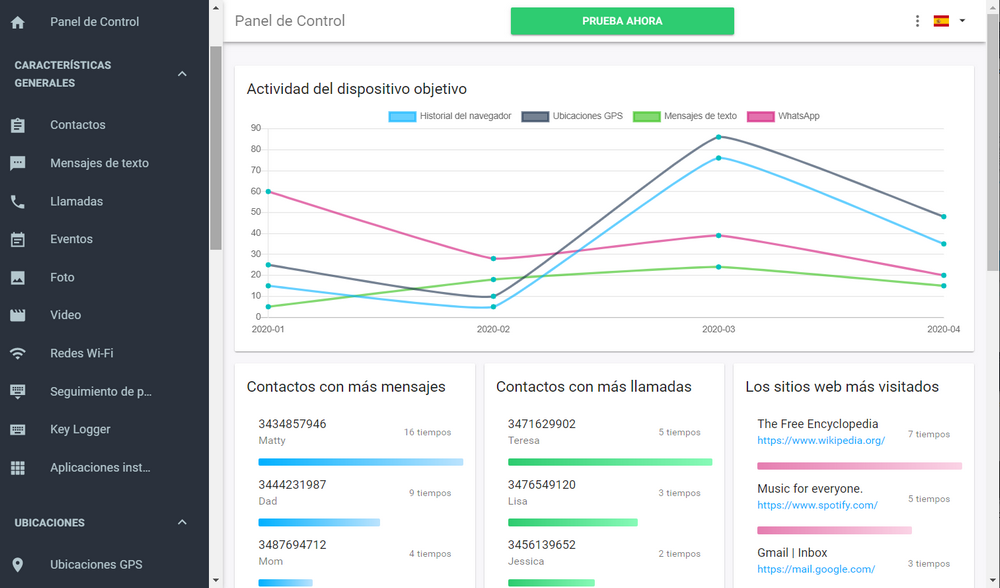

Puede averiguar todo esto al solicitar el servicio apropiado de mSpy. Esta aplicación de piratería de teléfonos celulares se proporciona independientemente del modelo del teléfono objetivo. La víctima nunca sabrá que alguien recibió los datos o comprenderá que fueron pirateados.

¿Cómo hackear un teléfono usando mSpy?

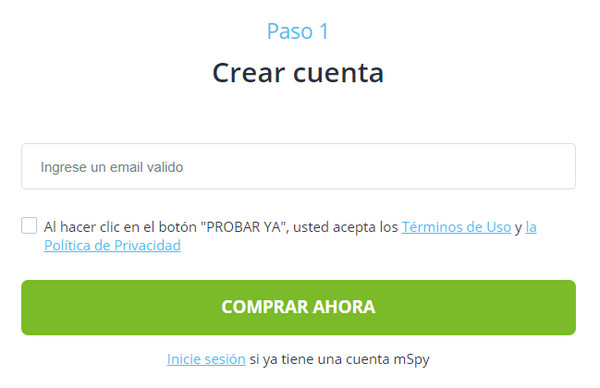

1. Regístrate gratis

Regístrese en una cuenta mSpy gratis, y todo lo que necesita es su correo electrónico y una contraseña.

2. Descargue e instale la aplicación

Descargue mSpy e instale la aplicación de piratería de teléfonos celulares en el teléfono objetivo. Después de instalar la aplicación, puede eliminar el ícono mSpy del teléfono.

3. Comience a hackear a distancia

mSpy comienza a hackear el teléfono celular de inmediato, e incluso comenzará con mensajes más antiguos. Puede iniciar sesión en su cuenta desde cualquier navegador y comenzar a monitorear.

Si se realiza un pirateo para obtener acceso a redes sociales o mensajería instantánea:

- Viber

- Telegrama;

- Kik

- Hangouts

- Tinder;

- Línea;

- Skype;

Podrá ver todos los mensajes, incluida la fecha, la hora, la duración de cada llamada y texto y más.

Tenemos servicios de piratería para estas redes sociales y mensajería instantánea. mSpy es más confiable y más barato que otras aplicaciones de hackeo de teléfonos celulares .

Y solo si necesita escuchar llamadas telefónicas, tener acceso a la cámara y al micrófono del teléfono objetivo, debe probar FlexiSpy .